01

2025.07.18(Fri)

Cyber Resilience Transformation

2026.03.13(Fri)

目次

──齊藤さんがゼロトラスト型のセキュリティモデルと接点を持つようになった経緯をお聞かせください。

齊藤愼仁氏(以下、齊藤氏):2017年に情報システムコンサルティングを主業とするクラウドネイティブを立ち上げ、その時に自社における働きやすいIT環境とはどのようなものかを考えたことがきっかけです。

当時は、まだゼロトラストの文献や一般化したインフラ構築の概要も世に出回っていなかったので、まず自社で「iPhoneのFace IDやTouch IDのような仕組みで、PCや社内IT環境にログインできたら利便性とセキュリティが両立できるのではないか」というところから始めました。複数のクラウドサービスをつなぎ込んでインフラを作り、それをお客様に「こういう感じでやるといいですよ」と見せ始めたのが最初です。

──今の時代にゼロトラストの概念が求められる理由と、ゼロトラストという言葉がどのように受け止められ、広がってきたかを教えてください。誤った理解も多いと著書で指摘されていますが、それに対する見解も伺えますか?

齊藤氏:かつてのIT環境では、インターネットは「危険な外界」であり、重要なデータは「会社という壁(境界線)の中」に閉じ込めて守るのが常識でした。しかし現在は、クラウド(SaaS)の活用が当たり前となり、業務データは社内のサーバーとクラウド上に分散しています。その結果、従来のように「境界線」で守ることはもはや不可能になりました。場所を問わず、あらゆる接続を疑い、安全を確認する「ゼロトラスト」が求められているのは、こうした時代の変化があるからです。

現在、少なくない方が「ゼロトラスト=特定のセキュリティ製品」と誤解しているような印象を受けます。この誤認のきっかけは、コロナ禍にありました。急激なテレワーク普及で既存のVPNがパンクした際、解決策として特定のSASEソリューションが瞬く間に広まりました。その過程で「ゼロトラスト」という言葉がマーケティング用語として独り歩きし、製品名のように扱われてしまったのです。

ゼロトラストの実装とは、特定のツールを導入することではありません。その概念に基づき、さまざまな技術を統合して「自社に最適な仕組み(アーキテクチャ)」を作り上げることです。検討の際には「ゼロトラスト」というラベルが付いた製品を安易に当てはめるのではなく、システムを構成する各要素をゼロトラストの原則に基づいて一つひとつ再構築していく姿勢が不可欠です。

──そうした誤解が、現在多くの企業がランサムウェア被害に遭っている一因にあるとお考えですか。

齊藤氏:世間では、サイバー攻撃を受けた企業を「被害者」として同情する傾向があります。しかし、個人情報や重要情報を流出させてしまった以上、被害企業には「加害者」としての側面が厳然として存在します。 セキュリティ対策を講じ、説明責任を果たすことは、サービスを提供し利益を得る上での「社会的責務」であり、避けては通れない重要プロセスだからです。

少し、厳しい言い方かもしれませんが、私は経営層が「ITを理解せず、セキュリティに投資しない」ことは、経営者としての役割を放棄した「善管注意義務違反(※)」に等しいと考えます。特に上場企業において、こうした怠慢はあってはならないことでしょう。もちろん、しっかりとした対策を講じている企業もたくさんあります。重要インフラを担う企業などは、海外から頻繁に攻撃を受けていますが、徹底した対策によって事故を未然に防いでいます。インシデントが報じられる企業との差は、まさにこの「対策の有無」にあるのです。

(※)業務を担う立場として、通常求められる適切な注意や管理を怠ること。

ゼロトラストを「特定の製品(SASEなど)を買えば解決する」と思い込むのは、考えが甘いと言わざるを得ません。ベンダーが担保してくれるのは、あくまで「ネットワークの経路」や「接続方法」です。「自社のビジネスプロセスをどう守るか」という本質的な問いに答え、仕組みを作り上げるのは、ユーザー企業自身が責任をもって取り組むべきなのです。

──企業はゼロトラストをどのように実装していけばよいのでしょうか。

齊藤氏:ゼロトラストは単なる技術体系やガイドライン(NIST SP800-207など)をなぞれば完成するものではありません。かつて米国のバイデン大統領(当時)は自国のゼロトラスト戦略における大統領令について「セキュリティの段階的改善ではなく、大胆な変革と投資によりアメリカの基盤を守るための戦略」と述べています。単に縛りをきつくするのではなく、技術と生産性向上を両立させる戦略こそが、ゼロトラストの本質です。

| 1 | すべてのデータソースとコンピューティングサービスはリソースとみなす |

| 2 | ネットワークの場所に関係なく、全ての通信を保護する |

| 3 | 企業リソースへのアクセスは、セッション単位で付与する |

| 4 | リソースへのアクセスは、クライアントID、アプリケーション、要求する資産の状態、その他の行動属性や環境属性を含めた動的ポリシーによって決定する |

| 5 | 企業は、全ての資産の整合性とセキュリティ動作を監視し、測定する |

| 6 | 全てのリソースの認証と認可は動的に行われ、アクセスが許可される前に厳格に実施する |

| 7 | 企業は、資産やネットワークインフラストラクチャ、通信の現状について可能な限り多くの情報を収集し、それをセキュリティ対策の改善に利用する |

実装の起点となるのは、徹底した「リスクアセスメント」です。「自社が守りたい資産」が不明確なままでは、過剰な対策や不十分な備えに陥ります。リスクを特定する際は、「組織全体」「業務プロセス」「情報システム」という3つの階層に分けて検討することが肝要です。階層ごとにリスクを整理することで、経営レベルの判断から現場の運用、システムの構成に至るまで、それぞれの責任範囲と対処法が明確になります。

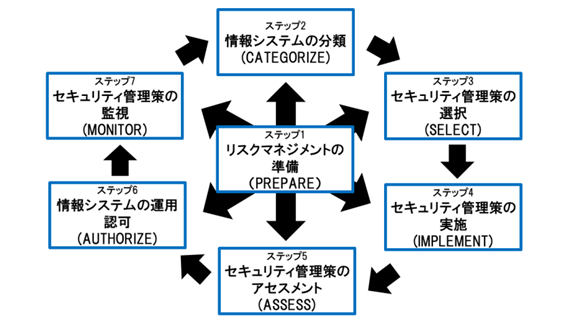

特定されたリスクに対しては、政府のガイドライン等でも示される「7ステップのリスクマネジメント」を適用し、PDCAサイクルを回し続けます。これと並行して不可欠なのが、データのライフサイクルを管理する「データガバナンス」の確立です。

このデータガバナンスは、以下の5つのプロセスを経て実装されます。

1.方針の確認:経営方針や利用目的、ポリシーを定義する。

2.現状の把握:データの所在と形式を網羅的に把握する。

3.設計と検討:業務フローやシステムアーキテクチャを見直す。

4.構築と運用:仕組みを組み立て、検証を経て運用を開始する。

5.改善:モニタリングとフィードバックを継続する。

繰り返しになりますが、「特定の製品を導入すれば解決する」という安易な考えを捨て、自社の資産とリスクに向き合うことが重要です。そして、データガバナンスという土台の上に、生産性を損なわないアーキテクチャを築くこと。この地道な「仕組み作り」こそが、現代の企業に求められるセキュリティと言えるでしょう。

──それを踏まえた上で、具体的なセキュリティ対策はどのように実装していけばよいのでしょうか。

齊藤氏:ゼロトラストの設計や導入を検討する際、具体的な指針となるのが「サイバーハイジーン(サイバー予防対策)」「動的ポリシー制御」「先進認証」「動的な認可と継続的評価」という4つの視点です。

まず土台となるのが、常にIT環境を安全に保つ「サイバーハイジーン」です。これはPCやサーバー、スマートフォンといったエンドポイントから、ファイアウォールなどの通信機器、さらにはクラウドサービスに至るまで、あらゆる情報資産の脆弱性や構成を漏れなく把握・管理するプロセスを指します。いわば、自社のデジタル領域における「健康診断」を常態化させ、リスクを可視化する取り組みです。

その上で、巧妙化する攻撃手法に対応するために「動的ポリシー制御」を組み込みます。自社内だけでなく、世界規模で悪用されている脆弱性や最新の攻撃トレンドを反映し、アクセスや通信を許可するための判断基準(ポリシー)を、状況に応じて最適に保ち続ける仕組みです。

実際の接続に際しては、本人確認をより厳格に行う「先進認証」が不可欠です。ここでは従来のパスワードに依存せず、ハードウェアや生体情報を用いることで、なりすましのリスクを極限まで低減します。そして、一度アクセスが許可された後も、「動的な認可と継続的評価」によって監視の手を緩めません。通信の最中にデバイスの状態が悪化するなど、何らかの異常や変化を検知した瞬間にアクセスを遮断できる仕組みこそが、境界線のない世界での安全を担保します。

──テクノロジーの観点で必須となるのはどんなことですか。

齊藤氏:こうしたプロセスを実現する上で、テクノロジーの活用は避けて通れません。すべてのアクセスにおいて「認証と認可」のプロセスが強制されるゼロトラスト環境では、利便性と安全性の両立が鍵を握るからです。

技術的な具体的施策の一つとして、Windows HelloやmacOSのTouch IDに代表される、端末内の秘密鍵を利用した「パスワードレス認証」の積極的な導入が挙げられます。パスワードという「記憶」に頼る認証から、デバイスに紐づいた「所持」や「生体」による認証へとシフトしていくことが、ゼロトラストを技術的に実装していく上での極めて重要な要素となります。

──ゼロトラストに基づく施策をうまく進められた企業、そうでない企業にはどのような違いがあるでしょうか。

齊藤氏:成功している企業に共通しているのは、現場に高い意欲があり、かつ経営層がその本質を深く理解しているという点です。不幸にもセキュリティ事故を経験した企業が対策を急速に進展させるケースも少なくありませんが、これは「事の重大さ」を経営が身をもって理解し、組織全体が本腰を入れるからです。

また、先程から「ゼロトラストは製品ではない」と強調していますが、実は特定の製品導入を入り口にすることは、きっかけとして決して悪くありません。まずは目に見える形で導入し、そこから徐々に自社に最適な形へと整えていくアプローチも、現実的な成功パターンの一つと言えるでしょう。

一方で、導入がうまくいかないケースの多くは、上層部の関心が薄く、名ばかりの「ゼロトラスト」を掲げている企業に見られます。こうした組織では、必要な予算が十分に計上されないばかりか、根本的な設計思想にまで踏み込むことができません。

本来、ゼロトラストはITセキュリティの仕組みそのものを再設計し、対策のレベルを根底から引き上げることにあります。しかし、失敗に陥る企業は、古くなった従来のセキュリティシステムを維持したまま、新しい製品やサービスをつぎはぎで追加していく傾向があります。これでは防御力が向上しないどころか、複雑化したシステムの運用コストだけが膨らみ続け、現場を疲弊させてしまうことになります。

──ゼロトラストの視点でシステムを再構築することで、結果的に古い仕組みや不要な仕組みが削除され、セキュリティの運用コストの棚卸しができそうです。

齊藤氏:すべての企業に当てはまるわけではありませんが、大企業や中堅企業の多くはITを外注しすぎており、維持費の全体像や委託実態を誰も把握できていないのが実情ではないでしょうか。そのため、ゼロトラストへの移行にあたっては、まず委託先や責任範囲、コストを一つひとつ棚卸しし、現状を可視化しなければなりません。

実態が明確になって初めて、経営層と現場が「どの仕組みを集約し、いくら節約できるか」という具体的なコスト議論が可能になります。

──最後にセキュリティ担当者と経営層それぞれにメッセージをお願いします。

齊藤氏:ゼロトラストを推進するIT・セキュリティ担当者が最初に取り組むべきは、様々な現場で働く方たちがどのようなプロセスでITを活用し、日々どのような仕事に従事しているのかを徹底的に理解することです。現場の実態を正しく把握できていなければ、利便性を高めるITの導入も、最適なセキュリティの仕組みづくりも、具体像を描くことはできません。現場のビジネスプロセスに深く踏み込むことこそが、実効性のあるゼロトラストを構築するための不可欠な出発点となります。

一方で、経営層には、自社のセキュリティの在り方や予算の投じ方について、対外的に自信を持って説明できる状態にあるかを自問してほしいと思います。セキュリティを単なるリスク対策として捉えるだけでなく、優秀な人材を惹きつけ、確保するための重要な経営基盤として目を向けるべきです。

専門性の高いCISOや専門家を確保することは容易ではないかもしれません。しかし、他人任せにせず「自分たちでやり遂げる」という強い覚悟を持って臨むことが重要です。その主体的な姿勢さえあれば、進むべき道は自ずとゼロトラストの本質的な仕組みへと導かれるはずです。

OPEN HUB

THEME

Cyber Resilience Transformation

#セキュリティ