01

2025.07.18(Fri)

目次

ウェビナーの前半では、アエルプランニング代表取締役の甲田展子氏が「企業を取り巻く環境の変化と対策~セキュリティとIT資産管理~」と題して、IT資産管理に関する世の中の動向やセキュリティ対策の要点を解説しました。

甲田展子氏(以下、甲田氏): まずお伝えしたいのは、日本市場におけるIT資産管理のトレンドは、ライセンスコンプライアンス対策からセキュリティ対策へと移行しているということです。その背景にはコロナ禍があり、リモートワークがかなり進んだ結果、サイバー攻撃が増加しました。大きな外的要因の変化に対して、企業は目先の対応にとどめるのか、抜本的な改革を進めるのかを選択しなければなりません。

セキュリティの観点では、抜本的な対策としてゼロトラストの実現が必要になっています。従来型モデルではファイアウォール等によってネットワークの境界を守り、社内ネットワークは安全だという前提に立って管理を行ってきました。一方でクラウドやテレワークが利用されるようになると、人、デバイス、システム、情報が社内ネットワークの外に出ていくことになり、境界線を明確に引けなくなりました。そこで、アクセス場所がどこであっても、誰がどの端末かを識別した安全領域確保の仕組みであるゼロトラストモデルへと移行しているのです。

ゼロトラストはIT資産管理にも大きく影響し、モノだけでなく広範にわたる資産を正確に管理しなければなりません。構成情報の保有は「セキュリティ対策の要」です。

セキュリティ対策は大きく2つの観点で捉えることができます。1つは「外部攻撃」で、システムダウンや情報流出を狙う外部からの脆弱性攻撃です。システムだけではなく、メールやインターネット接続を介してクライアント端末の脆弱性を攻撃される場合もあります。資産管理においては「全量を管理」できているか、その中に“野良端末”はないか、サイバー攻撃を受けたら即座に「誰のどこの端末か」がわかるか、さらに「どのシステムか」「どのように構成されているサーバーか」「構成ソフトは何か」などもわかるようにしておかなければなりません。

もう1つの観点「内部不正」は、意図的に流出するのではなく知らないうちに外へ出してしまうような未必の故意を含む、内部の不正です。こちらでは「使用しているのは誰か」「どのような権限を与えられているか」といった非常にオーソドックスな部分を含めたトータルな管理がセキュリティ対策につながります。

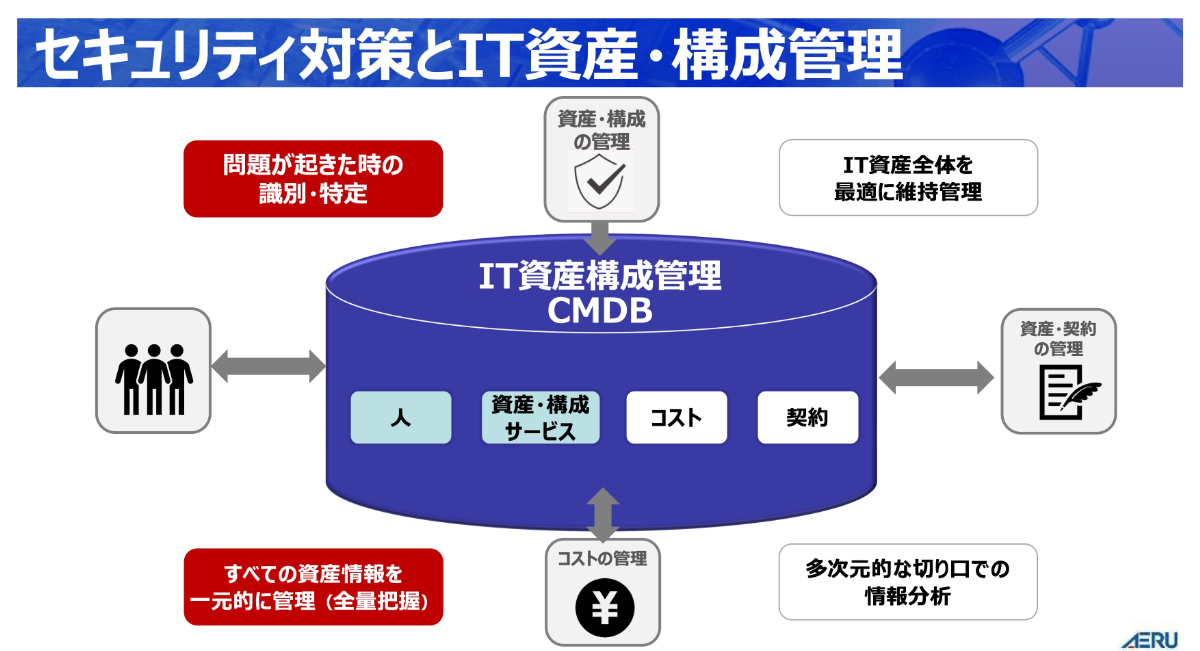

甲田氏:セキュリティ対策におけるIT資産・構成管理では、CMDB(Configuration Management Database:構成管理データベース)が大きな役割を果たします。CMDBはグループ会社を含めてすべての会社の資産情報を一元的に管理できるため、セキュリティ事故が起こった際に問題の特定・識別が可能です。

セキュリティ対策で最も重要なのは、攻撃を受けたり外部に流出したりした場合に備え、個別最適ではなく、組織全体を仕組み化しておくことです。そのための取り組みであるIT資産管理の再構築により、問題特定、説明責任、再発防止、拡張対策という一連の対応が滞りなく行えるようになります。

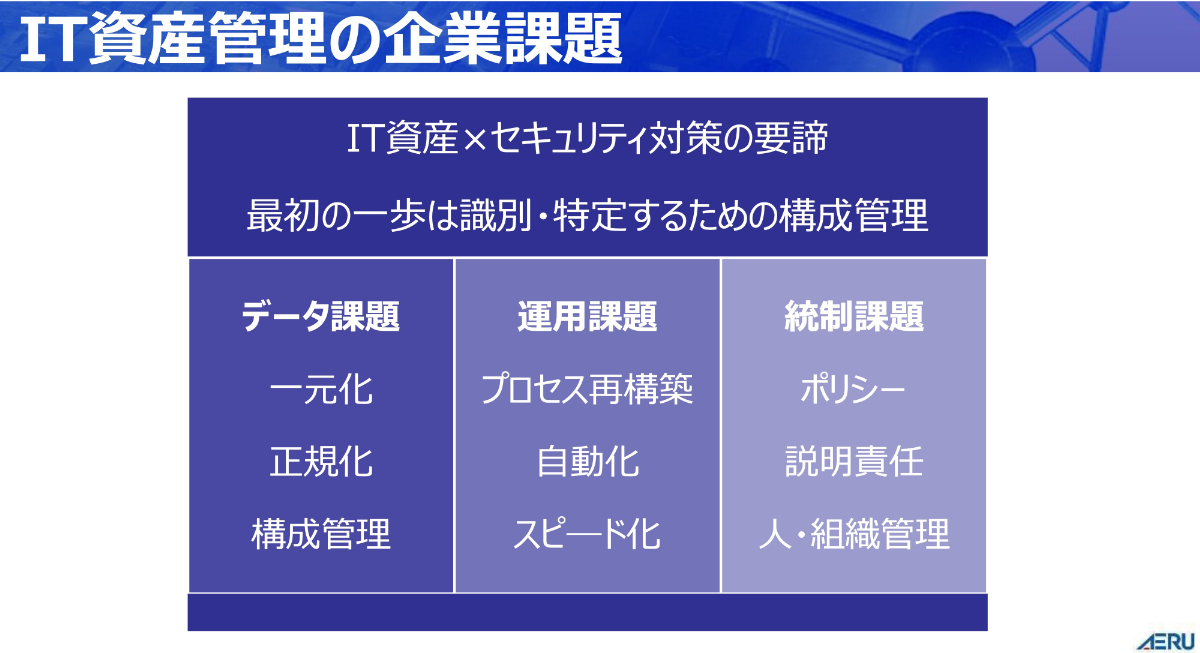

セキュリティに関するトラブルが起きた時、まずはどこで問題が起きているのかを把握できなければ対応を始められません。そこでIT資産管理を実施するにあたり、最初の一歩は識別・特定するための構成管理です。構成管理を実現するためには、データ、運用、統制の3つの観点で課題に対処していくことになります。

甲田氏:ここでトレンドとIT資産管理の結びつきについてもご紹介します。IPAが発表した「情報セキュリティ10大脅威2022」では、1位が「ランサムウェアによる被害」、3位が「サプライチェーンの弱点を悪用した攻撃」となっています。

不正プログラムを感染させることで端末などに保存されているデータを暗号化し、使用できる状態に復号する対価(金銭や暗号資産など)を要求する「ランサムウェア」については、どんな手口でどんな被害があったのかを把握するために、ユーザーID管理とクライアント環境の構成情報やログが必要です。

サプライチェーンの弱点を悪用した攻撃への対策では、関係する取引先などとポリシーを決めて連携し、セキュリティを高めなければなりません。そのために行うIT資産管理には、ベンダー管理(特権ID管理)とシステム構成管理があります。

また、最近のIT資産管理の動向で注目しているのが、特定ソフトウェアの構成を可視化した一覧表「SBOM(Software Bill Of Materials)」の登場です。従来は、管理するソフトウェアは商用アプリケーションが中心でした。ところが今は、例え商用アプリケーションであっても、その中にモジュール部品としてオープンソースが組み込まれているケースが増えています。そこでモジュール単位で管理する手段が必要となり、SBOMによってその対応が可能になります。

甲田氏:IT資産・構成管理の再構築には、設計と実施に時間と工数がかかります。あるべきIT資産管理の全体像を描いた上で、そのうち特に重視すべきことから着手しましょう。私が考えるのは3点です。

1点目は外部連携システムの観点で、最初に連携すべきは利用者・管理者を特定するIDデータ連携です。具体的には、ID管理とシングルサインオン管理を実現します。2点目はネットワークやログなどのデータをリアルタイムに収集して状況を把握できるようにするインベントリ収集ツールの整備です。そして3点目は構成管理データベース(CMDB)の基盤となる「IT資産管理基本台帳」の整備です。

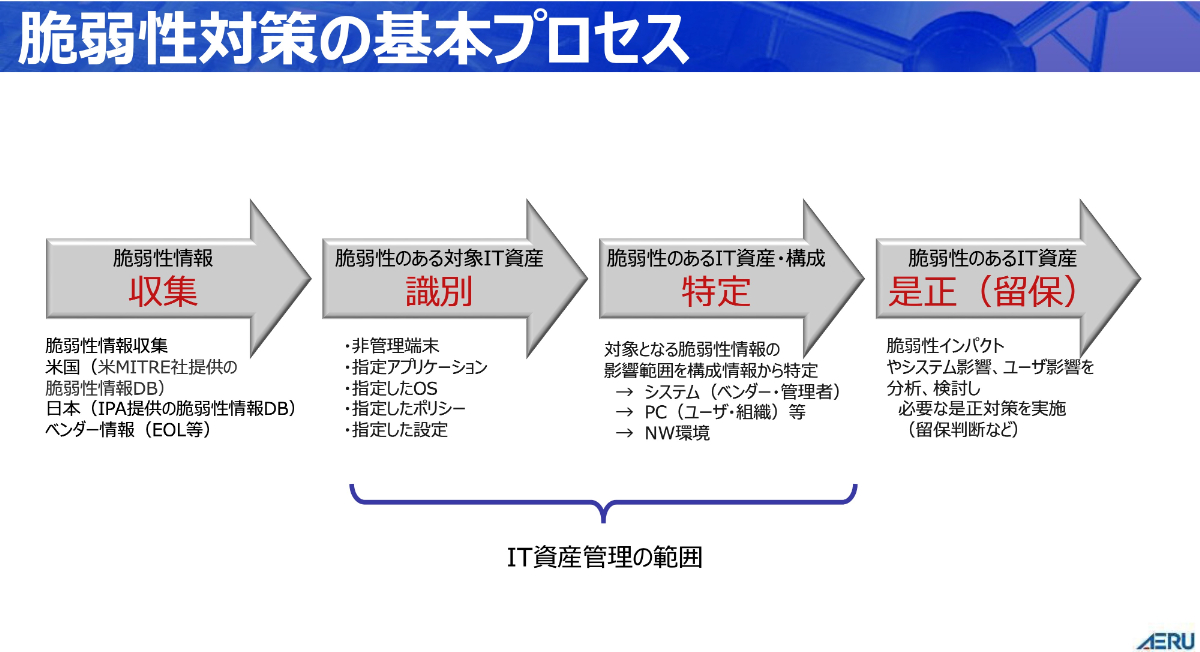

こうしたシステム面での整備を実施した上で、4つのプロセスで脆弱性対策を進めていきます。脆弱性情報を「収集」し、脆弱性のある対象IT資産を「識別」すると、その情報を構成情報のデータベースに入れて「特定」して、「是正」につなげていきます。上図で示すように、「識別」と「特定」にはIT資産の構成管理データベースが必要不可欠なのです。

このように脆弱性管理にはIT資産管理が必須ですが、対応は多岐にわたるため、4段階で考えると進めやすいのではないでしょうか。

レベル1「脆弱性管理・IT資産管理の方針策定」

レベル2「脆弱性の特定とCMDBによる識別」

レベル3「脆弱性の是正」

レベル4「IT資産管理との連携」

この中で、特に大切なのがレベル2です。レベル2に関しては、「セキュリティ観点でのIT資産管理」をテーマにしたこの後のセッションで詳しく説明があると聞いています。

甲田氏がITセキュリティの理想的な対策について解説したのを受け、NTT Comの山田遼介が、それを具現化するソリューションや事例を「これからのインフラとセキュリティを支える次世代IT資産管理ソリューション」と題して紹介しました。

山田遼介(以下、山田):企業を取り巻く環境は大きく変化しており、特に顕著なのはデバイスやシステムの種別と数の増加です。そのハードウェアやシステムはさまざまな脅威にさらされており、不正アクセスやマルウェア、標的型攻撃などによる被害を受ける可能性があるため、企業はセキュリティ強化に苦労しています。そこで企業に求められるのは、「全量可視化」と「セキュリティ対策」です。

全量可視化については、テレワークの浸透もあり従業員ごとに働き方が異なるため、誰がどこでどのようにハードウェアやシステムを利用しているのか、企業として正確に管理することが必要になっているのです。リアルタイムな全量可視化には、IT資産管理の導入が必要です。

セキュリティ対策については、ネットワークセキュリティ、認証・認可技術、エンドポイントセキュリティなど、各デバイスやシステム、利用シーンに応じた対策を講じることが必要となります。

つまり、脅威に対するセキュリティ対策を1つずつ検討するとともに、保有している資産情報の全量を今一度、IT資産管理を用いて把握することで、抜け漏れのない対策を実現するのです。

今、IT資産管理の第3次ブームが到来しています。1990年代はハードウェアを対象に財務的な観点で資産管理が注目されました。2000年代ではソフトウェアライセンスが対象となり、コンプライアンス観点で、WindowsやOracleといったライセンスが利用実態と乖離していないかを管理するようになりました。そして2020年代に入ると、次世代IT資産管理として、セキュリティ観点でのIT資産管理が行われるようになりました。サイバー攻撃が発生した場合、影響範囲を瞬時に特定し把握するためです。

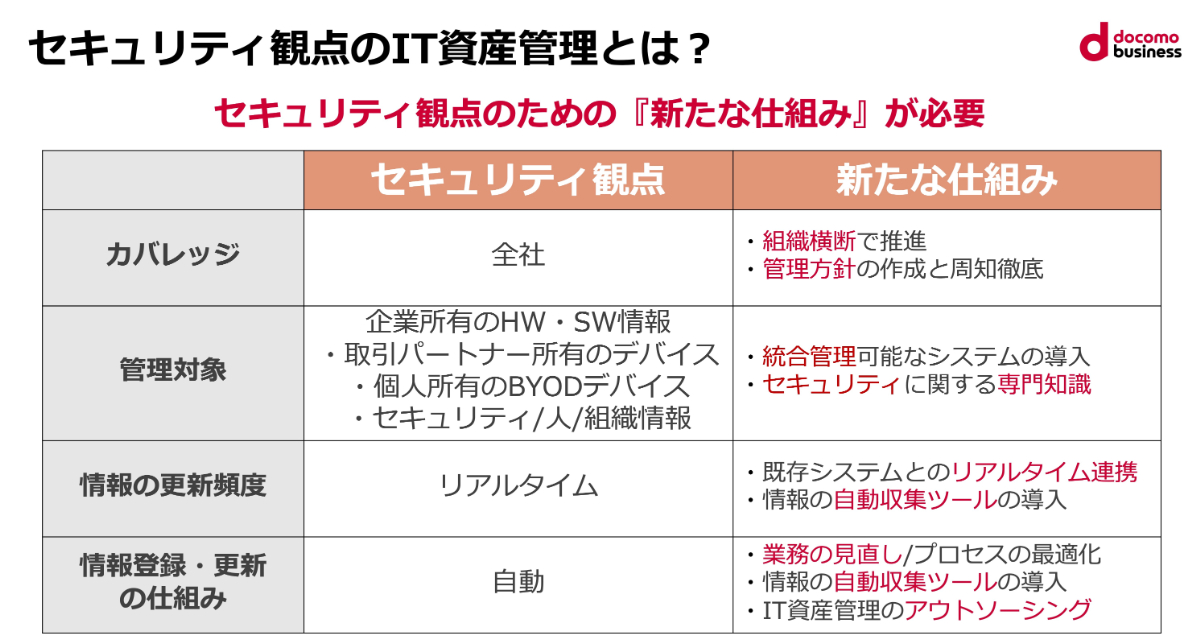

セキュリティ観点でのIT資産管理では新たな仕組みが必要で、それがどのようなものなのか特徴を整理します。まず、管理対象が多岐にわたるため、統合管理可能なシステムの導入が不可欠です。また、新たに管理対象となるシステムやセキュリティに関する知識を身につけなければなりません。

リアルタイムかつ自動で情報を登録・更新するツールの導入や連携の仕組みの構築も求められます。

山田:次世代IT資産管理に対応したお客さま2社の事例をご紹介します。

1社目は、グループ共通の資産管理プラットフォームを利用し、ハードウェア、ソフトウェア、利用者、組織、契約などの情報を管理対象としています。

プラットフォームの整備によって、2つの目的を果たしました。1つはPCサーバーの脆弱性対応で、全社管理しているPCサーバーの情報の可視化や、脆弱性ツールのインストールの有無など、すべて管理しています。

もう1つはPCライフサイクル管理で、PCの調達、在庫管理、利用、廃棄などのライフサイクルに合わせて利用状況を正確に把握しており、各資産のステータスや利用情報の更新は1年に1回ではなくリアルタイムです。このお客さまは、同時にPCライフサイクル管理を自社運用からアウトソーシングへ切り替えています。

将来的にはこのプラットフォームで契約管理やコスト管理も行い、コスト最適化を図りたいと考えています。

続いて2社目のお客さまは、海外にも複数の拠点があるため、グローバルセキュリティ運用プラットフォームを利用して、全世界の拠点で同様のセキュリティ対策を実施するとともに、一元的に資産構成情報を持ちたいと考えました。

プラットフォーム上では資産構成情報に加え、各拠点のセキュリティに関係するログを収集し、その内容を監視・分析して、脅威が発見された場合は運用対応につなげる体制を整えました。情報更新はリアルタイムに行えます。

情報登録・更新については、運用のアウトソーシングを希望されました。一方で、お客さま自身でもログ検索が可能な監視ポータルをご提供しています。

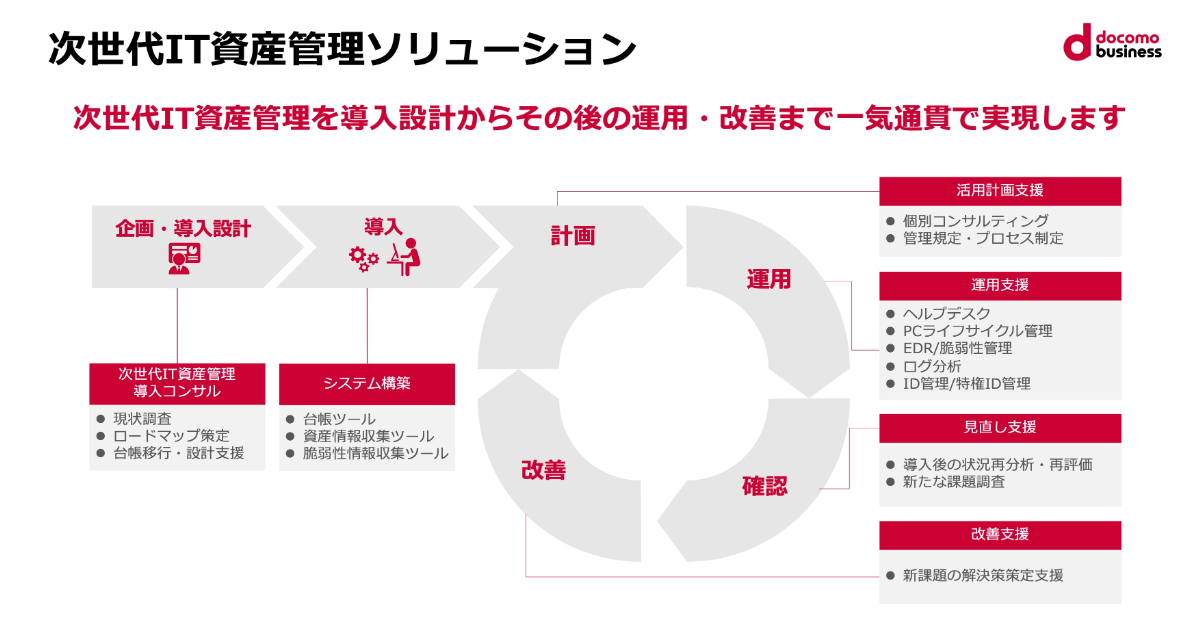

山田:NTT Comの次世代IT資産管理ソリューションは、単にツールを導入するだけでなく、お客さまの目的達成まで伴走するソリューションです。次世代IT資産管理の導入における企画から導入後の改善まで、ライフサイクル全般にわたって支援します。

そして、このソリューションでは、導入後のライフサイクルの中で得られる情報をもとに、コンプライアンス、コスト管理、セキュリティの強化・改善を継続的に支えていきます。

ソリューションの特徴は、「データの統合」「プロセスとの連携」「拡張性」の3つで、これらにより、リアルタイムかつ網羅的に資産情報を把握し、さまざまなシーンで活用することができます。社内にある資産情報を「どの業務」で「いつ誰が利用しているのか」を把握することにより、現在の業務環境が将来どうあるべきかを検討することも可能です。つまり、お客さまは本ソリューションで「生産性向上のためのベースライン」をつくり、最適な業務環境を手に入れる準備ができるのです。

では、それぞれの特徴について詳しく説明していきます。

・データの統合

各業務で用いる情報は、各組織や各担当者がそれぞれで処理しているのではないでしょうか。そして多くの場合、それらの資産情報は相互に連携しておらず、都度メールや電話などでやりとりしなくてはならず、業務効率やコンプライアンスの問題、さらには統一的なセキュリティ対策の実施における阻害要因になっています。

解決するには、分断されているデータの統合と業務の横断的な連携が必要です。これにより、最新の資産情報を全社で活用することが可能になります。

・プロセスとの連携

データの統合を実施していく中では、業務プロセスの整備が重要なポイントとなります。日々、ハードウェアやセキュリティの情報は変化しており、単なるデータの統合のみでは陳腐化してしまいます。データの鮮度を維持するには、データの更新・追加・削除による変更とリアルタイムで連携し反映していくことを、データの統合と合わせて検討しなければなりません。

各業務のどのプロセスの中で情報が進化していくのか、業務プロセスの設計・整理をすることで、初めて信頼できる資産管理データを得られます。

・拡張性

環境変化へ柔軟に追随するために、データを利活用する業務、管理対象、採用する技術の3つの観点で拡張性が必要です。

事業が変化すれば、資産やデータを利活用する業務の数や内容が変化し、おのずと管理対象や項目も変化します。そして、リアルタイムのデータ収集や管理に利用する技術・ツールも変化していきます。3つの観点で拡張性を持たせることで、優先度に応じた段階的な施策を実行し、事業環境の変化への継続的かつ柔軟な対応が実現できるのです。

今回ご紹介した次世代IT資産管理ソリューションは、NTT Comとアエルプランニングが、それぞれの豊富な実績と強みを活かしたソリューションです。適切なセキュリティ対策の基礎となる次世代IT資産管理の導入は、お客さまの優先する課題によってアプローチ方法が変わりますが、私たちはその整理から伴走して実現を支援します。

NTT Comでは、これまでの事例をベースにした個別ワークショップを開催しています。次世代IT資産管理ソリューションに興味がある方は、ぜひご相談ください。

OPEN HUB

THEME

Cyber Resilience Transformation

#セキュリティ