01

2025.07.18(Fri)

目次

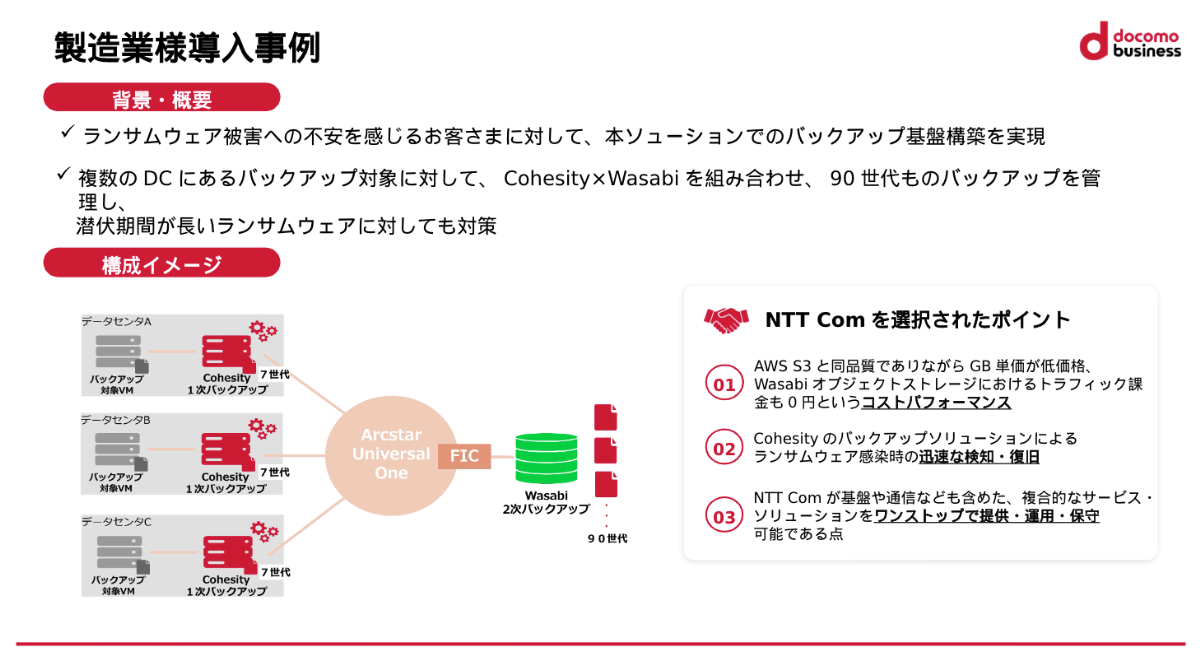

ウェビナーでは、2つのセッションが行われました。冒頭のセッションでは、 Wasabi Technologies Japan(以下、Wasabi) の脇本亜紀氏とCohesity Japan(以下、Cohesity)の岩本直幸氏、NTTコミュニケーションズ(以下、NTT Com)の光本博竹によるクロストークを実施しました。

―まずランサムウェアのトレンドについて聞かせてください。さまざまな被害が出る中、皆さんはどのように捉えていますか。

脇本亜紀氏(以下、脇本氏):現在発表されている被害より、実際にはさらに多くの被害があるといわれています。企業も真剣に対策に取り組み、特定領域に特化したバックアップサービスを手がけるサービスプロバイダーも増えてきました。

岩本直幸氏(以下、岩本氏):初期のランサムウェア被害で多かったのはデータの暗号化だったため、バックアップを取っていれば問題ありませんでした。しかし、徐々にバックアップシステムも狙われるようになっています。最近のランサムウェア被害で多いのは、システムにまで侵入されて、重要データを社外に持ち出された上で、バックアップシステムも破壊されて、データも暗号化されるような被害が増えていますね。

脇本氏:重要データをインターネットや安全でないネットワークから物理的に隔離することを指すエアギャップという考え方があります。データをクラウド上に保存することに抵抗がある企業もまだ多いと思いますが、バックアップ先をクラウドとするセキュリティ手法は、極めて有効で受け入れやすいのではないでしょうか。

光本博竹(以下、光本):最近のランサムウェア攻撃は、次の2つのような傾向が挙げられます。1つは公共機関が非常に狙われやすくなっていること。最近も大阪の医療機関がサイバー攻撃を受けた事例があったように、地方自治体や役所はデータの特異性があるため、攻撃で大きな混乱が生じやすく、高額な身代金の請求につながる懸念があります。公共機関は一般企業に比べ、対策が追い付いていない場合も多く、今後は鉄道会社や航空会社、電気やガスといった公共インフラが狙われる可能性も十分あると考えられます。

もう1つとして、サプライチェーン型の攻撃が非常に増えてきています。従来は標的型という、特定の大企業がターゲットになっているものでした。ところが、大企業がセキュリティ対策を充実させてきたことで、狙いを大企業の取引先や子会社、関連会社に移した攻撃が最近の傾向として見られます。

―ランサムウェアの高度化に合わせた対策のポイントについて、データストレージの観点から聞かせてください。

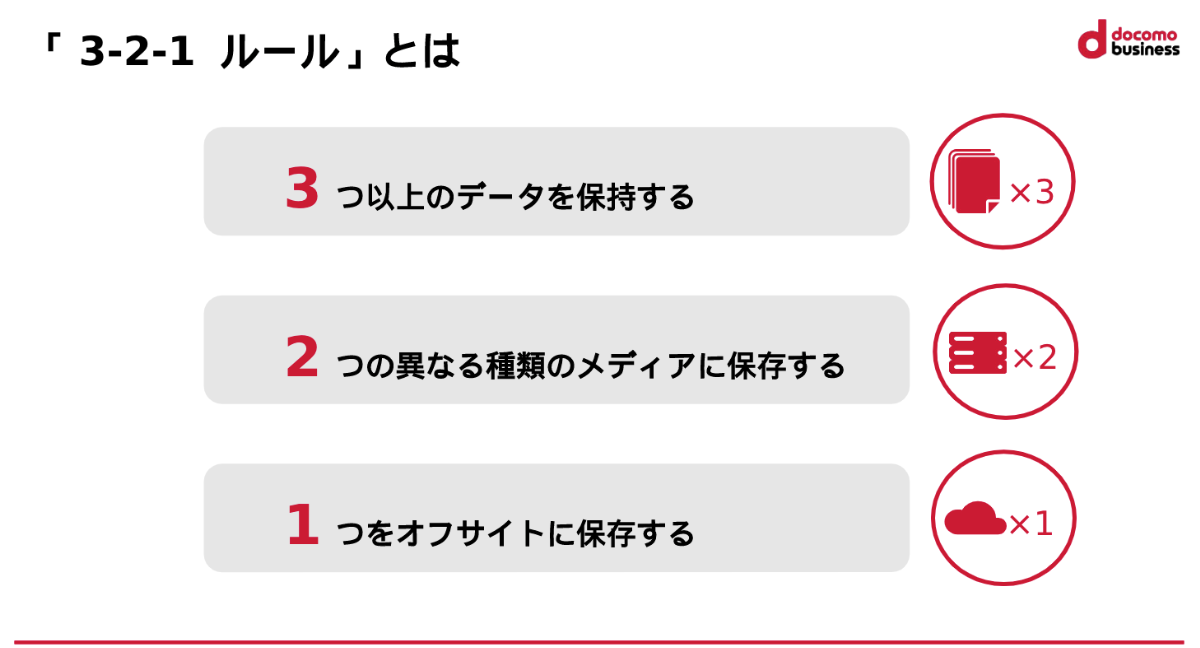

光本:対策は3点あり、まず「3-2-1ルール」が挙げられます。バックアップの基本でもありますが、保護すべきデータは3つ以上に分散させ、2つ以上のメディアに保存し、最後は“エアギャップ”のような形で、オフサイトに保管するというルールです。

2つ目のポイントは、ビジネス復旧対策です。企業活動はさまざまな業務の連携が避けられないため、攻撃を受けた際にどの業務をいつの時点まで、どれぐらいの期間で復旧させられるか、いわゆる RTO(目標復旧時間)やRPO(目標復旧時点)の想定は必須です。

ランサムウェアの被害は1〜2日で復旧できるものではありません。数カ月という期間がかかる場合があり、守るだけでなく万が一被害を受けた場合を想定しておく必要があります。

その場合、RTO(目標復旧時間)やRPO(目標復旧時点)の概念とともに、現場視点だけではなく、経営者視点が重要になってきます。現場視点では、どうしても個々の業務が最優先になり、現場の声の大きい人の判断に左右されがちですから、実際に企業にとって何を最優先にすべきか、経営者が判断する必要があります。

そして、最後はサプライチェーン対策です。1番目と2番目のポイントは、自社だけで完結できますが、サプライチェーン型の攻撃が増える昨今では、自社ではなく取引先や関連会社が攻撃を受けてもビジネスが止まってしまいます。したがって自社だけにとどまらない対策は欠かせません。

岩本氏:ランサムウェアのリスクをゼロにすることはできませんので、被害を受けたときの対策は必須と言えますね。その1つとして、Cohesityの提供するCERTサービスがあります。

実際にランサムウェアの被害に遭ったユーザーからは、「いざ被害を受けたときに何をしたらいいのかわからない」という声が聞かれます。

「どのデータを戻したらいいのか」「何をすれば正しいデータに戻るのか」。それらを解決するためのアドバイスが欲しいという要望から、CERTサービスでは24時間365日にわたって、弊社のCAPというクリティカルアカウントプログラムのメンバーが、被害を受けたユーザーのとるべき最適な行動のアドバイスを無償提供しています。

脇本氏:オブジェクトストレージもさまざまある中、Wasabiはクラウドを活用して安全で簡単で、安価なサービスを提供するメリットがあります。

また、Wasabiの場合は万が一バックアップデータを取り返さなければいけなくても、課金されません。ユーザーからすればすぐに利用できる上に、使用した分だけ料金を支払う従量制モデル。さらにバックアップデータのレプリケーションも可能となっています。

安価なコストの実現に加えて追加コストがかからないのは、ストレージサービスとしてデータ利用、つまりデータの出し入れでは課金しないという強い信念があるからです。

光本:実際、ランサムウェアの攻撃を受けた場合には間違いなく混乱が生まれますが、その混乱の中で課金を気にしなくて済むのは、非常にありがたいですね。

現在は複数サービスを組み合わせることで、セキュリティをより強固にすることもできます。実際、NTT Comでも複数のサービスを組み合わせ、Cohesityの検知能力とリカバリ能力、そしてWasabiの低コストかつ堅牢なシステムでオブジェクトを提供できる機能を連携させた、Wasabi Tiering for Cohesityというサービスを提供しています。

―ランサムウェアはオンプレミスの感染が多いイメージがありますが、実態について聞かせてください。

光本:実際はSaaSの感染も報告されています。その背景には、近年のリモートワークの普及が進み、ビジネスツールとしてMicrosoft 365などのSaaSが重要視されるようになったことが大きな要因と言えます。

ただ、日本企業においては、SaaSの提供企業がバックアップをしてくれるという意見が多い点が課題としてありますね。

脇本氏:アメリカでは、SaaSに特化したバックアップサービスベンダーが多く生まれています。Microsoft 365やSalesforceに特化したバックアップサービスも珍しくなく、そのリストアまで保証するフルサービスも当たり前という状況です。

光本:日本ではまだ少ないサービスだと思います。ランサムウェア対策はアメリカの方がより進んでいるでしょう。

岩本氏:アメリカがSaaSのバックアップを重要視している理由に、ランサムウェアの被害はもちろんのこと、人為的なミスや退職者が重要データを削除するような内部犯行も考慮しているという点があります。

また、アメリカでは、訴訟に関わりのある電子データやコンテンツを自ら収集し開示する制度である、eディスカバリーの観点からもデータ保護は重要視されています。一方、日本ではデータは守られているもの、という勝手な安心感が根強く、対策がなかなか進まないという事情もあります。

脇本氏:予期せぬ事態はつきものである以上、これからは災害に備えて2カ所の遠隔地でバックアップ対策をすることも推奨されますね。Wasabiでは、バケットレプリケーションにより、東京と大阪でバックアープデータを二重化することができますが、この場合もレプリケーション機能自体は無償です。

岩本氏:弊社もDataHawkで、脅威インテリジェンスとスキャニング、またデータ探索やデータの分類という新しい機能をリリースしていきます。

ファイルサーバーとしてCohesityを使う場合には、操作ログを常に監視して怪しい動きを検出する機能を提供します。今後、検知してアラートを出す機能もリリースされます。VMwareやNASのバックアップからデータを分離し、いざランサムウェアの被害を受けた際は分類されたデータから、デジタル・フォレンジックの観点からどのようなカテゴリのデータが狙われたのかを解析していきます。

光本:Wasabi Tiering for Cohesityとしても、今後は2つの方向性を考えています。1つはSaaSのバックアップの提供です。日本でもその必要性を訴えていく予定です。そして、もう1つがコンサルティングの強化で、実際にランサムウェアの疑似感染環境を再現することによって、ユーザー企業の対策が十分かどうかを調査し、適切なアドバイスや支援が可能と考えています。

やはり実際に現場での対応となると、「何から始めたらいいのか」「今の対策で十分なのか」という不安はあると思います。私たちとしても、WasabiとCohesityとの連携で、お客さまの不安に寄り添いながら、適切なソリューションやアドバイスを展開していきたいところです。

続いて、クロストークの内容を踏まえ、「ストレージ最適化ソリューションで実現するランサムウェア対策」をテーマに、NTT Comの岸恭正による講演が行われました。

岸恭正:私からは、弊社がご提供するランサムウェア対策を紹介していきます。

先ほどもお伝えしたとおり、ランサムウェア対策は侵入させないための対策と、侵入後の対策の2つに分けられ、前者はSASEソリューションのようなネットワークでの防御や社員の意識醸成のためのセキュリティ研修などが挙げられます。

ところが、実際にランサムウェアの被害に遭った企業の70%以上は、対策を講じているにもかかわらず感染が防げていないというデータもあり、後者の対策が重要となってきます。

弊社で提供するストレージ最適化ソリューションでは、バックアップを中心にランサムウェア対策を講じていきます。

データ保管に関して、従来はすべてのデータを同一のローカルディスクに保管するのが一般的でした。しかし、ストレージ最適化ソリューションでは、Wasabi社のオブジェクトストレージとCohesity社のバックアップストレージによる多段構成で、保存先の使い分けと最適化を実現し、大量のデータを低コストで保存することが可能となっています。

また活用法としてはストレージ階層化もあり、アクセス頻度の高いホットデータとアクセス頻度の低いアーカイブ的なコールドデータを自動で分類配置することで、保存コストの削減が期待でき、ファイルサーバーの代替として導入することも可能となります。

次に、ストレージ最適化ソリューションが、いかにしてランサムウェア対策になり得るかを詳しく説明していきます。

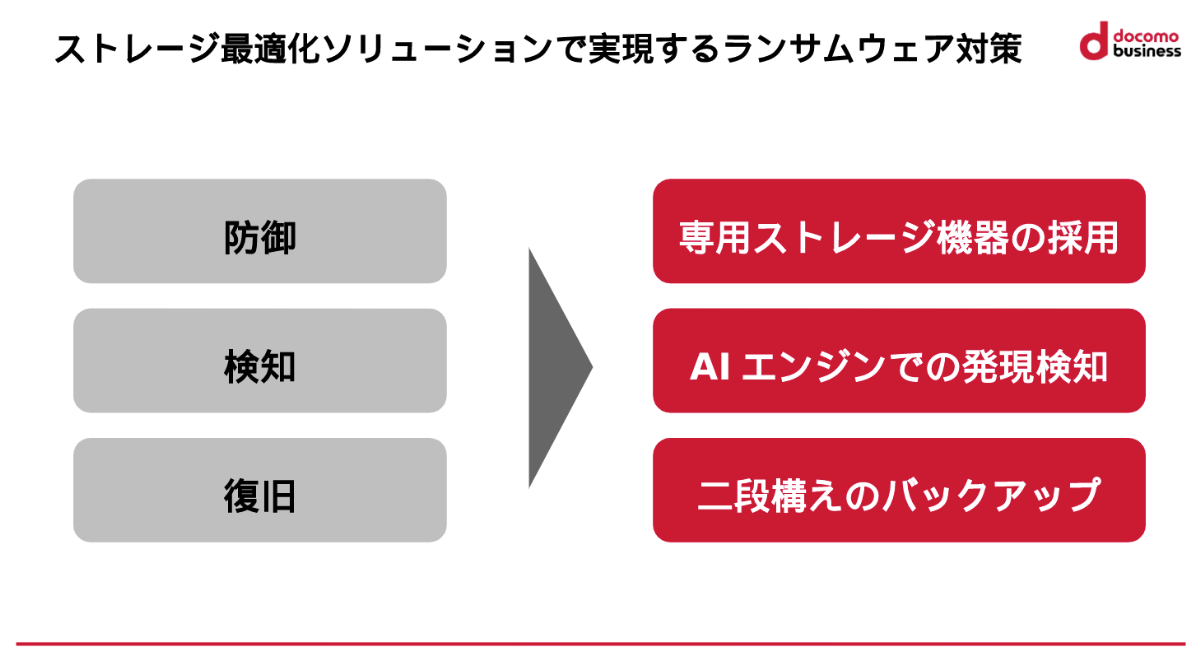

ランサムウェア対策のポイントは、ランサムウェアに侵入されにくくする「防御」、ランサムウェアが発現した際に速やかに発見するための「検知」、ランサムウェアに侵されたファイルを安全なファイルにリストアする「復旧」の3つに分けられます。

まず「防御」では、イミュータブルな (変更不可の) アーキテクチャをもつCohesityの専用ストレージ機器の導入で、データを保護することを推奨しております。一般的なファイルサーバーで利用されるWindowsOSの場合、サイバー攻撃のための情報が世間に多く出回っていることから攻撃手法が確立され、脆弱性が突かれやすくなっています。一方、専用ストレージ機器を導入すれば、専用OSであることから攻撃のための情報は少なく、脆弱性が突かれにくいという特徴があります。

次の「検知」では、ストレージ最適化ソリューションで提供されているCohesityの「Helios」というランサムウェア検知用のAI(人工知能)エンジンが力を発揮し、ランサムウェアが発現した際には速やかに検知してアラートを発します。

また、パターンマッチング方式が主流だった従来型の検知では、パターン登録されていない新しいウイルスの見逃しや定期的なパターンファイルの最新化が必要という課題がありましたが、AIエンジンでは従来の方法では検知しきれなかったランサムウェアについても、エントロピーや差分データなど、さまざまな手法から総合的な判断で検知を行うことができます。

最後の「復旧」では、2段構えのバックアップで対策を講じます。第1段階のバックアップとして、Cohesityに格納されてWORM機能で守られたデータからの復旧があります。

ただ、ランサムウェアの中には潜伏期間が非常に長いものもあり、WORM機能でロックされる前にすでにファイルが感染している恐れもあります。それに対抗するのが2つめのバックアップで、安価にデータ保存できるWasabiを活用することにより、バックアップデータをより長期間にわたって保存することで、潜伏期間が長いランサムウェアが発現したケースでも、感染前にさかのぼって復旧することが可能となります。

ストレージ最適化ソリューションは、専用ストレージ機器による「防御」、AIエンジンによる「検知」、2段構えのバックアップでの「復旧」で、より強固なランサムウェア対策を実現しています。弊社でも提供しているSASEソリューションのようなランサムウェアを侵入させない対策が注目されがちですが、ランサムウェアがより巧妙に進化していく今、ランサムウェアに感染することを想定し、「防御」「検知」「復旧」を準備しておくことで万全を期すことができるはずです。

【セミナーのお知らせ】

今そこにある危機!ランサムウェア対策の最後の砦 バックアップ&オブジェクトストレージ活用術!

【ソリューションのご紹介】

ストレージ最適化ソリューション

OPEN HUB

THEME

Cyber Resilience Transformation

#セキュリティ